Al introducirse las computadoras al final de la II Guerra Mundial dio la sensación de que con su potencia de cálculo cualquier código podía ser descifrado. Estas nuevas máquinas eran capaces de romper los códigos por fuerza bruta, es decir, probando todas las combinaciones posibles de claves. Los ordenadores empezaron poco a poco a desplazar a los elementos electromecánicos, principalmente porque podían simular una máquina de una complejidad extrema casi imposible de construir; imaginemos por ejemplo una máquina Enigma compuesta por mil rotores en vez de tres. Pero lo más importante de todo era que ofrecían una velocidad de cifrado y descifrado mucho mayor, así como la facilidad para implementar nuevos algoritmos ya que podían programarse. Los criptoanalistas estaban ganando la partida, parecía imposible generar algún mensaje que no pudiera ser descifrado.

Los ordenadores se convirtieron en máquinas comunes, y no sólo eran empleadas en el mundo empresarial, pues con la llegada del PC pasaron a ser de uso personal. El estallido comenzó en los años 90 con la generalización de Internet y la telefonía móvil; el desarrollo de la tecnología en esos años, así como las economías de escala hicieron posible que casi todo el mundo dispusiera de un PC y un móvil. Todos los dispositivos estaban conectados entre sí jerárquicamente y, como ocurría en el caso de los teléfonos móviles, las comunicaciones podían ser intervenidas fácilmente por lo que se hizo obligatorio codificarlas para salvaguardar el derecho fundamental a la privacidad.

Tras muchos años de inventos y desarrollos, la clave seguía siendo el elemento más vulnerable del sistema debido a que debía conocerse previamente por las dos partes antes de establecer una comunicación"

Existían muchos fabricantes, muchas tecnologías, distintos tipos de redes y sistemas operativos, por lo que se hizo necesario estandarizar; esto también incluyó a la codificación de mensajes. Se desarrollaron distintos sistemas de cifrado público en los que la información era salvaguardada para el usuario mediante el uso de claves privadas. Tras muchos años de inventos y desarrollos, la clave seguía siendo el elemento más vulnerable del sistema debido a que debía conocerse previamente por las dos partes antes de establecer una comunicación. Recordemos que durante las guerras una unidad de combate cuando se veía en apuros o antes de rendirse, lo primero que hacía era quemar el libro de claves. Se aceptó, en cierta manera, que el intercambio de una clave era imposible de evitar y se le consideró algo parecido a un axioma de la criptografía.

Los sistemas más imponentes de encriptado empezaron a basar su potencia en el alto número de claves que podían usar. Uno de los más famosos fue el DES (Data Encryption Standard) basado en el algoritmo Lucifer de IBM capaz de generar con 56 bits más de 100.000.000.000.000.000 de claves distintas. Se dice que la NSA (National Securty Agency) de EE.UU no dejó que el sistema de IBM se comercializara como inicialmente fue concebido para que pudiera ser intervenido por ellos en el caso de que así lo requirieran las necesidades estratégicas del país.

Todo parecía que se iba a mantener de esa manera hasta que en junio de 1976 en la Conferencia Nacional de Computadoras de Estados Unidos el ingeniero electrónico Whitfield Diffie, el profesor de la universidad californiana de Stanford, Martin Hellman y su estudiante de doctorado Ralph Merkle dejaron atónita a la audiencia, pues resolvieron el problema de intercambio de claves mediante el uso de funciones matemáticas irreversibles o de un solo sentido, lo que se denomina aritmética modular. Las matemáticas relacionadas son sencillas, aunque de un nivel respetable, aun así vamos a intentar comprender su funcionamiento mediante ejemplos gráficos sencillos que indican como se fue progresando en este campo.

Imaginemos dos personas, llamadas Alicia y Bob, que quieren intercambiar un mensaje de manera segura por correo postal ordinario. También habría una funcionaria corrupta de correos, Eva, que quiere adivinar el contenido de ese mensaje, pero que no puede utilizar métodos expeditivos para violar la correspondencia como romper candados o cajas, pues Bob y Alicia podrían percatarse de que su correo está siendo intervenido. Para proteger su información y enviarla, Alicia introduciría su mensaje en una caja de acero, la cerraría con un candado y enviaría la caja por correo. Cuando esa caja fuera recibida por Bob, este comprobaría que no había sido manipulada, pero necesitaría una copia de la llave del candado de Alicia para poder abrir la caja. ¿Cómo le haría llegar Alicia la llave a Bob por correo sin que Eva pudiera hacer una copia? Nos encontramos de nuevo con el mismo viejo problema de intercambio de claves. Alicia y Bob deberían enviarse las llaves de alguna manera y ahí estaría atenta Eva para hacerse con una copia de ellas.

Imaginemos ahora el mismo escenario, pero Alicia y Bob actúan de la siguiente manera:

Alicia, igual que antes, introduce su mensaje en la caja de acero, la cierra con su candado y la envía a Bob. Cuando este recibe la caja no puede abrirla porque está cerrado con la llave de Alicia, pero lo que hace es añadirle su propio candado y enviar la caja de vuelta a Alicia; ahora la caja está bloqueada por 2 candados uno de Alicia y otro de Bob. Cuando Alicia recibe de vuelta la caja observa que está cerrada por dos candados y lo que hace es retirar el suyo con su llave dejado la caja con un solo candado, el de Bob. Ahora ella manda la caja de vuelta. Cuando Bob recibe la caja ve que está bloqueada por su propio candado por lo que puede abrirla sin problemas y leer tranquilamente el mensaje de Alicia. En este caso Eva ha visto pasar la caja por delante de ella 3 veces y no ha podido hacer nada.

Diffie, Hellman y Merkle lograron una clave segura mediante las funciones de aritmética modular"

Con este ejemplo puede verse que se pueden intercambiar mensajes de manera segura cifrados con claves diferentes sin necesidad de intercambiar dichas claves, ¿pero cómo demonios podía construirse una clave que funcionara de esa manera? ¿Existían funciones matemáticas que permitieran esto, es decir, manipular las cifras de manera que a partir de dos claves distintas pudiéramos obtener las cifras originales? Eso es precisamente lo que Diffie, Hellman y Merkle lograron mediante las funciones de aritmética modular.

El sistema todavía no era perfecto y presentaba algunos problemas que podían impedir su puesta en funcionamiento. ¿Qué ocurría si Alicia estaba en España y Bob en Nueva Zelanda? La diferencia de horario es considerable y uno debería de esperar a que el otro estuviera despierto con su computadora encendida para poder cifrar con ambas las claves, esto eliminaba la espontaneidad del e-mail. Había que encontrar un algoritmo ligeramente distinto que evitara este inconveniente.

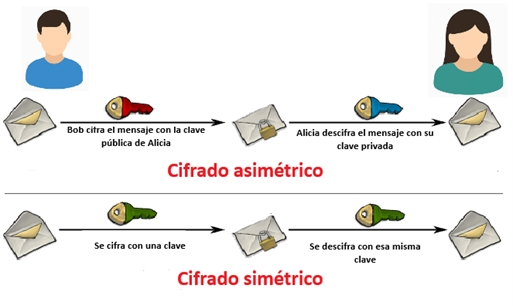

La solución la encontró Diffie con lo que él llamó clave asimétrica. Una clave asimétrica quiere decir que cada usuario utiliza dos claves, una para cifrar mensajes y otra para descifrarlos. Así por ejemplo Alicia tendría su par de claves, una para cifrar (clave pública) y otra para descifrar (clave privada). El funcionamiento del sistema sería muy sencillo: Alicia mantendría en secreto su clave privada (para descifrar mensajes) y solo ella la conocería. Esa clave nunca saldría de su ordenador por lo que nadie podría interceptarla. Alicia tendría otra clave la pública (para cifrar mensajes), que todo el mundo conocería y es la que los demás utilizarían para mandarle cosas. Si Bob quisiera mandarle un mensaje debería actuar siguiendo estos pasos:

1. Solicitar a Alicia su clave pública, que puede conocerla todo el mundo y es necesaria si queremos transmitir a Alicia un mensaje encriptado.

2. Alicia envía su clave pública a Bob.

3. Bob encripta el mensaje con la clave pública de Alicia y le envía el resultado.

4. Alicia aplica su clave privada al mensaje recibido y obtiene el mensaje descodificado.

5. Eve se queda sin saber de que va el mensaje ya que desconoce por completo la clave privada de Alice.

- -

Este sistema es muy seguro si hacemos que la clave privada no pueda deducirse de la pública y que el encriptado con esa clave pública sea suficientemente resistente a cualquier ataque de descifrado. Ahora había que encontrar una nueva función matemática de dos claves. Diffie, Helllman y Merkle habían dejado el balón botando, ahora sólo había que rematarlo. Tres investigadores del prestigioso MIT (Massachussets Institute of Technology): Ron Rivest, Adi Shamir y Lenoard Adelman encontraron la solución y propusieron también usar una función irreversible de aritmética modular, pero esta vez basada en la multiplicación de dos números primos extremadamente grandes.

La única manera de saber si un número es primo o no es ver si puede dividirse de manera exacta por números más pequeños que él. Por ejemplo 12 = 2 x 2 x 3, al dividir 12 entre 2 o entre 3 nos dará resto cero, por lo que 12 no es un número primo. En cambio 17 sí es un número primo ya que no hay ningún número menor que él que pueda dividirse de manera exacta (resto cero). La única manera de saber si 17 es primo es dividirlo por todos los números menores que él y comprobar que no da resto cero.

Este algoritmo se basa en que la clave pública es un número N producto de la multiplicación de dos números primos, es decir N = P x Q. Todo el mundo conoce N porque es la clave que utilizan para transmitir (clave pública), pero sólo Alice conoce P y Q (clave privada). Podemos pensar que adivinar P y Q a partir de N es fácil, pero esto sólo es así para números pequeños. Cuando P y Q son muy grandes adivinarlos se vuelve muy costoso en tiempo de computación. Se utilizan números primos enormes, del orden de 1065, por lo que N tendrá el tamaño de 1065 x 1065 = 10130; ese número es mucho mayor que el total de átomos existentes en el universo conocido.

Es una cifra tan enorme que es imposible calcular con los actuales ordenadores por rápidos que sean. William Crowell, director adjunto de la NSA estadounidense, dijo que si todos los ordenadores personales del mundo se pusiesen a trabajar en intentar descodificar un único mensaje encriptado por este método se tardaría una media de 12 millones de veces la edad del universo. Actualmente a este método se le conoce como RSA por las iniciales de sus inventores y se le considera totalmente impenetrable.

El uso diario del sistema RSA requiere una alta capacidad de cómputo por lo que para transacciones ordinarias se ha optado por soluciones mixtas que son casi tan seguras, pero necesitan menos tiempo de cálculo. Algunos de estos métodos son el uso mixto de clave única – clave compartida, que es una simbiosis de los dos métodos anteriores y en el que RSA sólo se utiliza al principio de la comunicación para intercambiar temporalmente claves; o por ejemplo el uso de curvas elípticas, utilizadas por muchas criptomonedas y que son casi tan seguras como el RSA.

Gobiernos, ejércitos o bancos, pensaban que por fin tenían un método definitivo para tener comunicaciones y transacciones seguras, pero no contaban con la aparición en escena de un actor inesperado, el computador cuántico.

La computación cuántica, todavía en desarrollo, debido principalmente a dos de sus características como son el principio de superposición y la interferencia cuántica podría calcular los factores primos P y Q de un número N en muy poco tiempo, se estima que en minutos, por lo que haría el algoritmo RSA inservible. Ya existe un algoritmo cuántico diseñado para ello, el algoritmo de Shor, que sería capaz de descifrar todo lo que hoy en día se encripta con RSA. Se dice que entidades de todo tipo como gobiernos, empresas o ejércitos, así como organizaciones ilegales o de dudosa reputación están almacenando información encriptada de enemigos y aliados que consideran interesante para que cuando llegue la computación cuántica poder descifrarla; es lo que se conoce como: “Harvest now, decrypt later” (cosecha ahora, desencripta después). El día que el mencionado algoritmo de Shor esté disponible porque los ordenadores cuánticos sean una realidad, descodificar toda esa información será cuestión de unos pocos días y grandes secretos quedarán al descubierto; ese día es denominado como el Q-Day.

Los criptógrafos mensajes se están adelantando al futuro y se están preparando para cuando los ordenadores cuánticos sean una realidad"

Todavía quedan bastantes años, en mi opinión, para que llegue ese momento puesto que hacen falta ordenadores cuánticos de millones de qubits físicos, ya que no solo hemos de tener en cuenta los qubits lógicos necesarios para los cálculos sino los que se dedican a corrección de errores. Actualmente el ordenador de este tipo más potente es el Cóndor de IBM con 1.121 qubits físicos. Recordemos lo complicado de construir este tipo de máquinas debido a las muy bajas temperaturas a las que han de funcionar para mantener la coherencia interna.

Los criptógrafos mensajes se están adelantando al futuro y se están preparando para cuando los ordenadores cuánticos sean una realidad. ¡Ya han diseñado algoritmos que les permitirán luchar contra la casi infinita capacidad de cálculo de ese tipo de computadoras! Les han llamado algoritmos PQC (Post Quantum Cryptogrphy) y en principio podrían soportar los ataques cuánticos, aunque no está garantizado que lo puedan mantener durante un largo periodo de tiempo y sea necesario, en un futuro aún más lejano, desarrollar nuevos algoritmos.

Actualmente, de manera limitada, se está experimentando con métodos como el QKD (Quantum Key Distribution) y que como su nombre indica es un sistema seguro de distribución de claves para aprovechar las ventajas que ofrece el manipulado cuántico de la información. En este caso no hace falta que el canal sea seguro pues está basado en la propiedad física de que cuando alguien pinche el canal de comunicación (generalmente se tratará de luz dentro de fibra óptica o potentes láser vía satélite) modificará alguna característica de los fotones, lo que será detectado inmediatamente y permitirá interrumpir la comunicación o modificar la clave para impedir la fuga de información. Telefónica, por ejemplo, está investigando activamente en ese campo disponiendo de prototipos muy prometedores sobre su red de fibra óptica convencional.

La lucha entre criptógrafos y criptoanalistas empezó hace muchos siglos, todavía continua y parece que nunca cesará, pues siempre existirá la necesidad de mantener secretos y la de desvelarlos; parece que es algo intrínseco a nuestra civilización. Lo bueno de esta continua batalla es que ha ayudado a avanzar en campos de conocimiento importantes para nuestra sociedad como las matemáticas, la ingeniería e incluso la lingüística.